Благодаря швейцарской компании High-Tech Bridge теперь любой желающий может в течение 10 минут заказать себе услуги хакера через веб-сайт, при этом совершенно легально. Женевский офис компании находится в двух минутах ходьбы от международного аэропорта Женевы.

воскресенье, 16 марта 2014 г.

понедельник, 2 декабря 2013 г.

1Google Sound Search – это сервис, который говорит Вам, какая песня играет в настоящий момент.

www.googlesystem.blogspot.com/2012/06/google-sound-se..

Power Searching with Google – это инструмент, позволяющий пользователям отточить свои навыки поиска. Эксперты по поиску от Google дают советы и рекомендации для лучшей навигации в поисковой системе и помогают Вам найти именно то, что Вы ищете.

www.powersearchingwithgoogle.com

Google Art Project – это сайт, позволяющий пользователям проводить виртуальные туры по музеям и художественным галереям аналогично Google Street View.

www.googleartproject.com/ru

encrypted.google.com – это более защищённая система поиска. Шифрование использует тот же протокол Secure Sockets Layer (SSL), которым пользуются банки для онлайн-операций.

encrypted.google.com

www.googlesystem.blogspot.com/2012/06/google-sound-se..

Power Searching with Google – это инструмент, позволяющий пользователям отточить свои навыки поиска. Эксперты по поиску от Google дают советы и рекомендации для лучшей навигации в поисковой системе и помогают Вам найти именно то, что Вы ищете.

www.powersearchingwithgoogle.com

Google Art Project – это сайт, позволяющий пользователям проводить виртуальные туры по музеям и художественным галереям аналогично Google Street View.

www.googleartproject.com/ru

encrypted.google.com – это более защищённая система поиска. Шифрование использует тот же протокол Secure Sockets Layer (SSL), которым пользуются банки для онлайн-операций.

encrypted.google.com

воскресенье, 1 декабря 2013 г.

Программирование для детей

1. Codecademy

Самый популярный сервис в области обучения программированию с нуля, получивший несколько значительных раундов финансирования. Известен тем, что абсолютно бесплатен и создан специально для тех, кто ничего в программировании не понимает. Учит базовым принципам работы с JavaScript, HTML and CSS, Python и Ruby. Обучение проходит в форме коротких упражнений с простыми заданиями и инструкциями. Пользователь пишет код и сразу видит результат своих действий.

Для дополнительной мотивации в Codecademy придумали систему поощрительных бейджей за выполненное задание, прохождение раздела или сдачу тестов. Сервис внимательно следит за успеваемостью и последовательно выстраивает курс обучения, подсказывая, какие темы нужно дальше изучить. Также любой желающий может сделать собственный курс или написать несколько упражнений для остальных пользователей. Самый популярный курс называется Code Year — пройдя его, можно научиться делать сайты или игры. http://www.codecademy.com/

воскресенье, 3 ноября 2013 г.

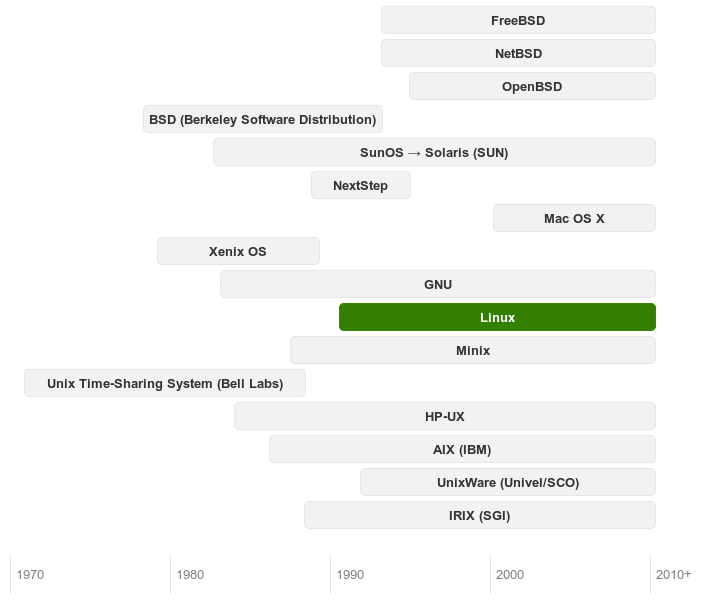

Краткая история Линукс

Корни Linux прослеживаются ещё с 70-х годов 20-го века. Точкой отсчёта можно считать появление операционной системы Unix в 1969-м

году в США в фирме Bell Laboratories, дочернем подразделении компании

AT&T. Unix стала основной для большого количества операционных

систем промышленного класса. Самые основные из них отображены на этой

временной шкале:

Только Linux

Каспар Боуден (Caspar Bowden) с 2002 по 2011 года занимал должность

главного советника Microsoft по вопросам конфиденциальности — Chief

Privacy Advisor — и отвечал за это направление более чем в 40 странах.

Вероятно, ему приходилось сотрудничать с АНБ и другими государственными

организациями, хотя Боуден говорит, что никогда не слышал о программе

PRISM.

Тем не менее, многолетняя работа в Microsoft привела к тому, что сейчас бывший топ-менеджер корпорации принципиально использует только открытое ПО. Он говорит, что не может доверять программе до тех пор, пока не увидит её исходный код. Вдобавок, два года назад Боуден отказался от использования мобильного телефона.

Тем не менее, многолетняя работа в Microsoft привела к тому, что сейчас бывший топ-менеджер корпорации принципиально использует только открытое ПО. Он говорит, что не может доверять программе до тех пор, пока не увидит её исходный код. Вдобавок, два года назад Боуден отказался от использования мобильного телефона.

Как работает команда

Релиз-группы

Релиз-группы — ядро сцены, это люди, которые делают релизы. Состав и количество участников может быть очень разным, в зависимости от того, что именно релизит группа — фильмы, музыку, игры или программы. Например, mp3-группа может легко состоять всего из 1 человека, а в крупной группе, выпускающей софт, может быть несколько десятков человек. У группы обычно имеется свой сервер (dump), на котором они хранят рабочие файлы. На сцене действуют строгие стандарты, или правила, по которым делаются все релизы. Правила меняются редко, обычно это делается собранием совета нескольких топ-групп.Информационная безопасность. Обучение

http://raz0r.name/

OWASP — самый крупный портал по безопасности веба. Собрана информация о всевозможных атаках, векторах, гайдах по пентесту и многое другое. По нему можно сделать отдельную выборку ссылок:

OWASP — самый крупный портал по безопасности веба. Собрана информация о всевозможных атаках, векторах, гайдах по пентесту и многое другое. По нему можно сделать отдельную выборку ссылок:

- www.owasp.org/index.php/Top_10_2013-Top_10 — топ 10 атак на веб-приложения в 2013 году

- https://www.owasp.org/index.php/Category:OWASP_Download — загрузки. Обычно по ресурсу сразу проходятся — dir buster'ом

- www.owasp.org/index.php/Web_Application_Penetration_Testing — гайд по пентесту. В виде PDF

- www.owasp.org/index.php/Testing_Checklist — Чеклист (черновик)

Эксплойты

SSH основные функции

- Управление ключами

- Копирование файлов через ssh

- Проброс потоков ввода/вывода

- Монтирование удалённой FS через ssh

- Удалённое исполнение кода

- Алиасы и опции для подключений в .ssh/config

- Опции по-умолчанию

- Проброс X-сервера

- ssh в качестве socks-proxy

- Проброс портов — прямой и обратный

- Реверс-сокс-прокси

- туннелирование L2/L3 трафика

- Проброс агента авторизации

- Туннелирование ssh через ssh сквозь недоверенный сервер

среда, 24 июля 2013 г.

Горяче клавиши Windows 7

Управление окнами

Win+Home: Свернуть/развернуть все окна, кроме активного. («Потрясти» окно)

Win+Space: Сделать все окна прозрачными. (Задержать курсор над небольшой кнопкой в правом нижнем углу экрана.)

Win+Up: Развернуть активное окно на весь экран. (Перетащить окно вверх до упора, или дважды кликнуть по верхней рамке)

Win+Down: Свернуть активное окно или восстановить размер, если оно развёрнуто на весь экран

Shift+Win+Up: Развернуть окно по высоте (Перетащить нижнюю границу окна до таскбара)

Win+Left/Right: Занять окном левую/правую половину монитора, или восстановить размер (Перетащить окно влево/вправо до упора)

Win+Home: Свернуть/развернуть все окна, кроме активного. («Потрясти» окно)

Win+Space: Сделать все окна прозрачными. (Задержать курсор над небольшой кнопкой в правом нижнем углу экрана.)

Win+Up: Развернуть активное окно на весь экран. (Перетащить окно вверх до упора, или дважды кликнуть по верхней рамке)

Win+Down: Свернуть активное окно или восстановить размер, если оно развёрнуто на весь экран

Shift+Win+Up: Развернуть окно по высоте (Перетащить нижнюю границу окна до таскбара)

Win+Left/Right: Занять окном левую/правую половину монитора, или восстановить размер (Перетащить окно влево/вправо до упора)

Горячие клавиши Windows XP

Ctrl + Escape Отображение меню "Пуск".

Ctrl + Shift + Escape Вызов диспетчера задач - гораздо удобнее, чем любым другим способом.

Ctrl + Alt + Delete

Ctrl + Alt + NumpadDel Вызов диалога безопасности Windows.

суббота, 20 июля 2013 г.

VirusTotal

Зарегистрированные пользователи смогут получить копию извлеченных файлов.

Сервис VirusTotal, который анализирует подозрительные файлы, обрел возможность обнаруживать файлы, инфицированные вредоносным ПО, в сетевом трафике. Для того чтобы осуществить проверку пользователям необходимо загрузить сетевой пакет, записанный в формате PCAP, а не в стандартных форматах EXE, PDF или файл HTML.

Такого рода хранилища могут быть созданы совместно с такими программами, как Wireshark или tcpdump. VirusTotal извлекает все переданные файлы и представляет их антивирусным сканерам. Зарегистрированные пользователи смогут получить копию извлеченных файлов. Сервис сканирования также анализирует сетевой трафик, используя системы обнаружения вторжений Snort и Suricata. Эти услуги могут, например, обнаружить связь между клиентом ботнета и его C&C-сервером, а также другие типичные картины атаки.

Сервис VirusTotal, который анализирует подозрительные файлы, обрел возможность обнаруживать файлы, инфицированные вредоносным ПО, в сетевом трафике. Для того чтобы осуществить проверку пользователям необходимо загрузить сетевой пакет, записанный в формате PCAP, а не в стандартных форматах EXE, PDF или файл HTML.

Такого рода хранилища могут быть созданы совместно с такими программами, как Wireshark или tcpdump. VirusTotal извлекает все переданные файлы и представляет их антивирусным сканерам. Зарегистрированные пользователи смогут получить копию извлеченных файлов. Сервис сканирования также анализирует сетевой трафик, используя системы обнаружения вторжений Snort и Suricata. Эти услуги могут, например, обнаружить связь между клиентом ботнета и его C&C-сервером, а также другие типичные картины атаки.

Интервью с Ричардом Столлманом

В этот раз в гостях у Софико Шеварднадзе программист, доктор наук и борец за гражданские свободы Ричард Столлман. Основатель Фонда свободных программ и Лиги за свободу программирования откровенно говорит о тотальной электронной слежке и о борьбе за свободу программного обеспечения, о Джулиане Ассанже и Эдварде Сноудене, а также о вреде социальных сетей.

среда, 10 июля 2013 г.

Графическое управление iptables

Gufw - это файрвол, использующий UFW (Uncomplicated Firewall), который в свою очередь использует iptables.

Основные настройки iptables

Знак # означает, что команда выполняется от root. Откройте заранее консоль с рутовыми правами - sudo -i в Debian-based системах или su в остальных.

1. Показать статус.

# iptables -L -n -v

воскресенье, 7 июля 2013 г.

TheTrueHOOHA был доволен Швейцарией

Это как жить на картинке говорит Сноуден на форуме http://arstechnica.com/

суббота, 6 июля 2013 г.

Приложение для тренировки настроек сети на комьютере

Для Ubuntu 12.04+ если работали раньше или пытались установить mininet требуется удалить конфигурации из /usr/local/:

sudo rm -rf /usr/local/bin/mn /usr/local/bin/mnexec \

/usr/local/lib/python*/*/*mininet* \

/usr/local/bin/ovs-* /usr/local/sbin/ovs-*

Далее для различных версий:

Ubuntu 13.04: sudo apt-get install mininet

Ubuntu 12.10: sudo apt-get install mininet/quantal-backports

Ubuntu 12.04: sudo apt-get install mininet/precise-backports

После этого вы должы декативировать контроллер openvswitch-controller если он работает:

sudo service openvswitch-controller stop

sudo update-rc.d openvswitch-controller disable

И запустить тест:

sudo mn --test pingall

Если Mininet выдаст ошибку Open vSwitch не работает, нужно провести рекофигурацию модуля:

sudo dpkg-reconfigure openvswitch-datapath-dkms

sudo service openflow-switch restart

Можно установить пошаговое руководство Mininet:

git clone git://github.com/mininet/mininet

mininet/util/install.sh -fw

sudo rm -rf /usr/local/bin/mn /usr/local/bin/mnexec \

/usr/local/lib/python*/*/*mininet* \

/usr/local/bin/ovs-* /usr/local/sbin/ovs-*

Далее для различных версий:

Ubuntu 13.04: sudo apt-get install mininet

Ubuntu 12.10: sudo apt-get install mininet/quantal-backports

Ubuntu 12.04: sudo apt-get install mininet/precise-backports

После этого вы должы декативировать контроллер openvswitch-controller если он работает:

sudo service openvswitch-controller stop

sudo update-rc.d openvswitch-controller disable

И запустить тест:

sudo mn --test pingall

Если Mininet выдаст ошибку Open vSwitch не работает, нужно провести рекофигурацию модуля:

sudo dpkg-reconfigure openvswitch-datapath-dkms

sudo service openflow-switch restart

Можно установить пошаговое руководство Mininet:

git clone git://github.com/mininet/mininet

mininet/util/install.sh -fw

среда, 26 июня 2013 г.

Просто о сложном IP-телефония

Под IP-телефонией подразумевается голосовая связь, которая осуществляется по сетям передачи данных, в частности по IP-сетям (IP — Internet Protocol). На сегодняшний день IP-телефония все больше вытесняет традиционные телефонные сети за счет легкости развертывания, низкой стоимости звонка, простоты конфигурирования, высокого качества связи и сравнительной безопасности соединения. В данном изложении будем придерживаться принципов эталонной модели OSI (Open Systems Interconnection basic reference model) и рассказывать о предмете “снизу-вверх”, начиная с физического и канального уровней и заканчивая уровнями данных.

Виртуальный офис Linux Foundation

Офисы IT-компаний, Linux*, Human Resources

Linux Foundation — авторитетная и серьёзная организация. Некоммерческий консорциум, созданный в 2000 году для развития Linux, занимается продвижением, защитой и стандартизацией свободной ОС, а также поддержкой разработчиков. Ежегодно организация распределяет пожертвования и членские взносы в размере около 7 миллионов долларов.

Казалось бы, в офисе организации должна кипеть жизнь? Но нет. На самом деле в офисе вы никого не увидите. Linux Foundation снимает маленькую комнату в Сан-Франциско, но вся организация из более чем 30 человек полностью работает в дистанционном режиме. Абсолютно все сотрудники работают на дому.

Главная причина дистанционной работы — экономия денег. Нет смысла тратить общественные деньги на аренду большого помещения и оплату коммунальных расходов, если в домашнем режиме сотрудники работают более интенсивно и эффективно.

Движение Linux само по себе — пример невероятного успеха, которого способен добиться виртуальный дистанционно распределенный коллектив. И этот успех проявился давным-давно, когда не было VoIP-телефонии и видеочатов, облачных сервисов, смартфонов, ноутбуков и прочих современных аксессуаров, значительно облегчающих работу в дистанционном режиме.

Аманда МакПерсон (Amanda McPherson), вице-президент Linux Foundation по программам маркетинга и разработки, называет ещё одно преимущество удаленной работы — более профессиональные сотрудники. Виртуальный офис значительно расширяет спектр кандидатов, готовых работать в компании. Теперь это могут быть люди из любых регионов, а не только лучшие в конкретной местности, так что количество талантов среди кандидатов значительно возрастает. Опять же, талантливых людей легче удержать в виртуальном офисе, чем в реальном.

четверг, 30 мая 2013 г.

Кириллица в Vim

Раньше для редактирования обычных русскоязычных текстов, я обычно откладывал Vim в сторонку и прибегал к помощи других редакторов. Причиной этому была парочка очень неприятных косяков:

На каждый чих приходилось сто раз переключать раскладку, чтобы корректно ввести пару команд и вернуться обратно. Например, замена буквы-опечатки в только что написанном слове, выливалось в: switch → добраться до буквы, нажать r → switch → [нужная буква] → switch → A → [пишем дальше]. Ад!

Штатный spell checker букву «ё» не любил и любое слово с её участием предлагал заменить на аналог через «е». А я ё люблю, меня это расстраивало.

И вот, наконец, я нашёл решение обеим проблемам. Сижу сейчас и набираю этот текст в Vim. Любопытно, что оба барьера обходятся штатными средствами, без дополнительных плагинов. Поскольку материалов на английском и на них основанных куда больше чем исконно русских, найти эту информацию мне было не просто. Поэтому хочу поделиться ей с теми кому интересно.

Переключение раскладки

Я много раз встречался с предложением перемапить символы кириллицы на латинские буквы вроде такого:

map й q

map ц w

map у e

map к r

map е t

map н y

" ... и т.д.

Это решение мне не нравилось из-за того, что оно оставляло несколько проблем. Например, нельзя перемаппить пунктуацию, поэтому двоеточие и слэш на русской раскладке в любом случае переезжают на новые места. Также в режиме вставки нельзя воспользоваться комбинациями вроде Ctrl+W или Ctrl+R. Всё это раздражало.

Нужно другое решение и оно нашлось! В .vimrc:

set keymap=russian-jcukenwin

set iminsert=0

set imsearch=0

highlight lCursor guifg=NONE guibg=Cyan

На каждый чих приходилось сто раз переключать раскладку, чтобы корректно ввести пару команд и вернуться обратно. Например, замена буквы-опечатки в только что написанном слове, выливалось в: switch → добраться до буквы, нажать r → switch → [нужная буква] → switch → A → [пишем дальше]. Ад!

Штатный spell checker букву «ё» не любил и любое слово с её участием предлагал заменить на аналог через «е». А я ё люблю, меня это расстраивало.

И вот, наконец, я нашёл решение обеим проблемам. Сижу сейчас и набираю этот текст в Vim. Любопытно, что оба барьера обходятся штатными средствами, без дополнительных плагинов. Поскольку материалов на английском и на них основанных куда больше чем исконно русских, найти эту информацию мне было не просто. Поэтому хочу поделиться ей с теми кому интересно.

Переключение раскладки

Я много раз встречался с предложением перемапить символы кириллицы на латинские буквы вроде такого:

map й q

map ц w

map у e

map к r

map е t

map н y

" ... и т.д.

Это решение мне не нравилось из-за того, что оно оставляло несколько проблем. Например, нельзя перемаппить пунктуацию, поэтому двоеточие и слэш на русской раскладке в любом случае переезжают на новые места. Также в режиме вставки нельзя воспользоваться комбинациями вроде Ctrl+W или Ctrl+R. Всё это раздражало.

Нужно другое решение и оно нашлось! В .vimrc:

set keymap=russian-jcukenwin

set iminsert=0

set imsearch=0

highlight lCursor guifg=NONE guibg=Cyan

С чего начать программировать 11 летнему

Игры (программировать играя)

Программирование на Java для детей, родителей, дедушек и бабушек

LEGO

http://mindstorms.lego.com/en-us/default.aspx

Мicrosoft

http://research.microsoft.com/en-us/projects/kodu/

Microsoft — Robotics Developer Studio 4 как запрограммировать робота реального и виртуального.

http://habrahabr.ru/post/166449/Robotics Developer Studio

среда, 29 мая 2013 г.

AR.Drone

Доселе для того, чтобы подключить к AR.Drone GPS требовалось заниматься прошивкой USB драйверов дрона и\или подключать к нему Arduino вторгаясь в нежный внутренний мир дрона, что в основном было уделом отчаянных энтузиастов. Поразмыслив над популярностью подобных модов компания Parrot, видимо, решила что это полезная фича и анонсировала выпуск собственного устройства для навигации. Очевидно, что выпускать AR.Drone 3.0 (или 2.0s? А то сейчас это модно...) ради этой функции вряд ли стоит, они приняли решение выпустить устройство в виде подключаемого модуля. Благо, что на борту дрона есть USB порт. Изначально USB порт предназначался исключительно для подключения внешних USB накопителей с целью записи на них видео полета. Теперь же USB используется для подключения GPS модуля. При этом сам модуль содержит в себе флешку на 4Гб, так что решает обе задачи сразу — GPS навигация и внешняя флешка.

Правильное решение

18 января 2011 года Отдел по управлению информацией правительства Австралии (Australian Government Information Management Office, AGIMO) принялокончательную версию требований к компьютерному рабочему месту государственного служащего — так называемый стандарт Common Operating Environment (COE).

Anatomy of a hack

Хакеры постепенно накапливают базы парольных хэшей и наращивают словари для брутфорса. У них сейчас достаточно информации, чтобы с любого набора парольных хэшей сразу расшифровать 60% паролей, вообще без брутфорса.

Немецкая государственная железнодорожная компания Deutsche Bahn начинает тестирование малых беспилотных летательных аппаратов

Немецкая государственная железнодорожная компания Deutsche Bahn начинает тестирование малых беспилотных летательных аппаратов для патрулирования железнодорожных станций и депо. За счёт этого компания надеется уменьшить количество новых граффити на своей собственности.

Идея в том, чтобы использовать инфракрасные камеры для ночной видеосъемки с целью оперативного реагирования на появление вандалов.

Идея в том, чтобы использовать инфракрасные камеры для ночной видеосъемки с целью оперативного реагирования на появление вандалов.

Ошейник от работодателя

ЭЭГ-повязка на лоб для мониторинга концентрации

На Кикстартере успешно собрал $187 тыс. проект сканера мозговой активностиMelon. Гаджет выглядит как повязка/обруч, которую нужно надеть на голову и разместить сенсоры вплотную к коже. После этого прибор начинает снимать электроэнцефалограмму (ЭЭГ) и определяет, насколько человек расслаблен или, наоборот, сконцентрирован.

Устройство работает вместе с мобильным приложением, на которое транслируются данные с мозга в реальном времени.

суббота, 25 мая 2013 г.

Можно почитать от нечего делать

форумы типа хакеров

http://www.hackforums.net

http://crackingforum.com

http://www.crackhackforum.com

http://www.hackerthreads.org

http://www.hackcommunity.com

http://www.thehackersconference.com

http://www.snoxd.net

http://hakin9.org

http://www.infomirmo.fr/

http://www.bright-shadows.net/

http://www.hacker.org/forum/

http://evilzone.org/index.php

http://www.nulled.cc/

http://wasm.ru/forum/index.php

https://xakepy.cc/content.php

http://www.xaker.name/index.php

http://exelab.ru/

http://exploit.in/

http://forum.antichat.ru/

http://www.nulled.cc

http://www.y2hack.com/

http://www.hackforums.net

http://crackingforum.com

http://www.crackhackforum.com

http://www.hackerthreads.org

http://www.hackcommunity.com

http://www.thehackersconference.com

http://www.snoxd.net

http://hakin9.org

http://www.infomirmo.fr/

http://www.bright-shadows.net/

http://www.hacker.org/forum/

http://evilzone.org/index.php

http://www.nulled.cc/

http://wasm.ru/forum/index.php

https://xakepy.cc/content.php

http://www.xaker.name/index.php

http://exelab.ru/

http://exploit.in/

http://forum.antichat.ru/

http://www.nulled.cc

http://www.y2hack.com/

пятница, 17 мая 2013 г.

WebMoney начала работать с Bitcoin

В системе WebMoney появился новый тип титульных знаков WMX, предназначенный для работы с bitcoin. WMX-кошельки поддерживаются WM Keeper Classic начиная с версии 3.9.9.1 и WM Keeper Light. Соответствующие разделы открыты и на бирже wm.exchanger.ru.

среда, 15 мая 2013 г.

GDELT: база данных о глобальных событиях c 1979 года

GDELT это новый набор данных, содержащий более 200 миллионов геопривязанных событий глобального характера с 1979 год по настоящее время. Автор Kalev Leetaru Университет Иллинойса. Данные основаны на различных международных источниках новостей и обновляются ежедневно.

Сокращенную версию набора данных, который содержит основные события, с января 1979 по июнь 2012 можно скачать по этой ссылке. Размер файла составляет около 650 Мб (файл сжат с помощью Python, вспомогательные программы и файлы сохранены в формате Unix)

Для чего нужен GDELT?

База нужна людям которые строят модели будущего, на основе фактов прошлого, как описано в статье The Effects of Intra-state Conflict on Interstate Conflict: An Analysis of GDELT

Сообщение от автора:

Ну, не могу сказать, что мы находимся на уровне LOLcats, но информация о GDELT начинает распространятся

Вот несколько ссылок:

Сокращенную версию набора данных, который содержит основные события, с января 1979 по июнь 2012 можно скачать по этой ссылке. Размер файла составляет около 650 Мб (файл сжат с помощью Python, вспомогательные программы и файлы сохранены в формате Unix)

Для чего нужен GDELT?

База нужна людям которые строят модели будущего, на основе фактов прошлого, как описано в статье The Effects of Intra-state Conflict on Interstate Conflict: An Analysis of GDELT

Сообщение от автора:

Ну, не могу сказать, что мы находимся на уровне LOLcats, но информация о GDELT начинает распространятся

Вот несколько ссылок:

Телевизор Sony MKV и NTFS на HDD

Некоторые продавцы заявляют что лучше покупать корейские телевизоры, а не телевизоры Sony, так как у них более широкая поддержка форматов файловых систем, в частности NTFS

На самом деле Sony поддерживает как FAT32, так и NTFS нужно лишь обновить прошивку с сайта пример поддержка KDL-32EX343

Обновление ПО TV SONY занимает 1 мин проверено на себе.

После обновления телевизор Сони читает MKV, AVI видит NTFS, etc

После обновления телевизор Сони читает MKV, AVI видит NTFS, etc

Ярлыки:

Бытовые пробелемы,

Телевизор,

Телевизор Sony KDL-,

KDL-,

NTFS SONY,

Sony,

Sony mkv

Отличный инструмент для преобразования документов PDF в нормальные HTML-страницы

Конвертер pdf2htmlEX — отличный инструмент для преобразования документов PDF в нормальные HTML-страницы, с сохранением форматирования. Конвертер на удивление хорошо справляется с разными документами, включая научные статьи, журналы, формулы и прочее.

Несколько примеров в качестве демонстрации.

Всеобщая паранойя за вами следят Skype, Google, Яндекс, FB ...

Действительно, бывшие сотрудники разведки имеют тревожную привычку полагая, что их электронная почта и телефонные разговоры контролируются - зная законы и методы сбора информации интуитивно чувствуют, что могут отказаться в поле зрения разведки.

Блоггер может быть просто блоггером, а может быть кем то другим. На основе действующего законодательства - АНБ может на законных основаниях читать электронные письма от блоггера на тему терроризма или работе спецслужб (даже если это - гражданин США), если он пишет со знанием дела о терроризме.

Журналисты из немецкого издания Heise Security обнаружили, что компания Microsoft отслеживает приватные чаты Skype и посещает URL’ы, которую передаются в приватных чат-сессиях.

Известно, что и компания «Яндекс», и компания Google практикуют пополнение своей базы URL’ов, отслеживая все адреса, введенные в адресную строку браузера. Так что если вы введете некий только вам известный URL в браузере Chrome или в любом браузере с «Яндекс Баром», то через какое-то время этот URL может появиться и в поисковом индексе Google, и в поисковом индексе «Яндекса». Более того, компании стараются обмениваться базами новых ссылок, так что если ваш секретный URL засветился хоть где-то — скоро он появится везде.

воскресенье, 5 мая 2013 г.

Afroz & Anonymouth

"Ваш стиль письма делает вашу интернет-анонимность труднодстижимой", говорит американский исследователь, разработавший онлайн-средство анализа стиля текстов.

Они смогли идентифицировать 80% пользователей с применением стилометрического анализа, сопоставляющего стиль письма авторов.

"Большинство людей не беспокоятся о том, насколько чувствителен может быть их стиль письма", говорит Сэдия Эфроз (исследователь и кандидат компьютерных наук).

среда, 24 апреля 2013 г.

сброс прав доступа к файлам в Windows 7

в строке поиска

вставить в окно терминала

cmd.exeнажать правой кнопкой "и перейти запуск от имени администратора" и нажать

вставить в окно терминала

icacls.exe "E:\наименование_директории" /reset /Tвместо E:\наименование_директории ставите путь где хотите сбросить права

понедельник, 15 апреля 2013 г.

Волшебное средство TestDisk

Если вдруг "слетела" главная загрузочная запись (master boot record, MBR) и не важно Linux или Windows система установлена, а нужных резервных копий как всегда нет

Прежде чемхвататься за пистолет и убивать систему начать восстановление структуры с ключем -f "--force", для начала хорошо бы протестировать и идентифицировать ошибки, спасти сохраненные файлы. Ошибки не всегда связаны непосредственно с логическими дисками, очень часто бывает (особенно на системах с двойной загрузкой) что повреждается таблица разделов диска (Partition Table) и тут маленькое волшебство TestDisk не помешает прекрасное средство http://www.cgsecurity.org/wiki/TestDisk_RU . Интерфейс интуитивно понятен, но можно обратиться к маленькой инструкции

Прежде чем

суббота, 23 марта 2013 г.

Из раздела юмор от которого не смешно

К самому уважаемому (по крайней мере мной) и читаемому (опять же мной) специалисту-публицисту по кибербезопасности владельцу http://krebsonsecurity.com прислали SWAT

http://arstechnica.com

Как Google предупреждает пользователей о слежке

Американский хакер Кристиан Эрик Хермансен (Kristian Erik Hermansen) в списке рассылки Noisebridge поделился опытом

нахождения «под колпаком» американских спецслужб. Это редкий, но очень

ценный опыт. Кристиан рассказал, какие явления послужили индикаторами

ведущейся слежки. По крайней мере, как было в его случае.

четверг, 17 января 2013 г.

о приложениях Ubuntu

Мнение одного товарища

- Лучший бесплатный офисный пакет для Linux - LibreOffice | OpenOffice

- Лучшие бесплатные текстовый процессор для Linux - AbiWord

- Лучшие бесплатные PDF Writer для Linux - CUPS-PDF

- Лучшие бесплатные PDF Reader для Linux - Okular | Evince | Foxit Reader

- Лучшие чтения электронных книг для Linux - Calibre

- Лучшие Comic Reader Книга для Linux - Comix

среда, 16 января 2013 г.

trashcli представляет собой утилиту командной строки для доступа к "Trash"

Трэш-CLI представляет собой утилиту командной строки для доступа к "Trash" в Ubuntu Linux из терминала. Вы можете использовать трэш-климат для поиска удаленных файлов в мусорную корзину, просматривать их, восстановить их и очистить корзину, и другое

Подробнее:

http://shuffleos.com/5835/trashcli-command-line-utility-access-trashcan-ubuntu-linux-terminal/

вторник, 15 января 2013 г.

Ubuntu для блондинок

Статья предназначена для прочтения милым дамам, чтобы сподвигнуть их на использование Ubuntu GNU/Linux на своих компьютерах.

http://vasilisc.com/ubuntu_woman

http://vasilisc.com/

суббота, 12 января 2013 г.

Утилита интеллектуального поиска Recoll

Линза Recoll позволяет использовать его в Dash без открытия дополнительного GUI. Линза имеет фильтры для Текста, Таблиц, Презентаций, Медиа или Сообщений. Для продвинутого поиска придётся научится языку запросов Recoll.

Примеры:

author:"john doe"

metallica OR megadeth

/2007 (все документы с 2007 или старее)

dir:/путь/к/папке (фильтр на папку /путь/к/папке)

Установка Unity Recoll Lens

Unity Recoll Lens доступна в Recoll PPA для Ubuntu.

sudo add-apt-repository ppa:recoll-backports/recoll-1.15-on

sudo apt-get update

sudo apt-get install recoll-lens

Будучи однажды установленным, нужно запустить индексацию файлов. Для этого вызовите Dash и напечатайте Recoll. Когда он закончит индексировать - выйдите из системы и зайдите снова.

пятница, 11 января 2013 г.

Попробуйте GoogleCL и вам понравится

Основная задача GoogleCL это возможность работы с сервисами из командной строки.

Есть можно ставить просто из репозитория или так как описано:

Check out the Manual and ExampleScripts for many more examples of what you can do, or the Install page for simple install instructions.

GoogleCL brings Google services to the command line.

We currently support the following Google services:

Более подробное описание команд:

Есть можно ставить просто из репозитория или так как описано:

Check out the Manual and ExampleScripts for many more examples of what you can do, or the Install page for simple install instructions.

GoogleCL brings Google services to the command line.

We currently support the following Google services:

Blogger

$ google blogger post --title "foo" "command line posting"Calendar

$ google calendar add "Lunch with Jim at noon tomorrow"Contacts

$ google contacts list Bob --fields name,email > the_bobs.csvDocs

$ google docs edit "Shopping list"Finance

$ google finance create-txn "Savings Portfolio" NASDAQ:GOOG BuyPicasa

$ google picasa create "Cat Photos" ~/photos/cats/*.jpgYoutube

$ google youtube post --category Education killer_robots.aviБолее подробное описание команд:

четверг, 10 января 2013 г.

вторник, 8 января 2013 г.

NetHogs — Сетевой top

NetHogs - это небольшая утилита, на подобии top,

только для сети. С её помощью можно определить какой процесс в данный

момент пользуется сетью.

Прелесть NetHogs в том, что с его помощью можно в любой момент узнать какой процесс забил канал.

Запускать утилиту нужно с правами root-пользователя:

Прелесть NetHogs в том, что с его помощью можно в любой момент узнать какой процесс забил канал.

sudo apt-get install nethogs

Запускать утилиту нужно с правами root-пользователя:

sudo nethogs

или sudo nethogs wlan0 для wifi

понедельник, 12 ноября 2012 г.

Лирическое отступление

Выступление Стива Рамбама на конференции Hackers On Planet Earth.

Этот парень участвовал в каждой конференции HOPE с 1994 года. Он частный детектив, и его доклады всегда интересны. Он много чего делал, включая поиск нацистких преступников в США и Канаде. Итак, слушаем Стива:

"Анонимности нет, смиритесь!" Начав с любой отправной точки, можно составить полное досье на кого-либо. Не важно, с чего начинать – номера социального страхования, MAC-адреса, адреса электронной почты, автомобильного номера. Из этой информации можно получить всё о ком-либо.

Иногда вы можете связать один кусочек информации только с одним другим, иногда вы получаете все оптом. Прежде чем мы продолжим, я хочу сделать акцент на следующем. Все, что мы будем обсуждать сегодня, это либо открытые, либо полуоткрытые источники. Под полуоткрытыми источниками я подразумеваю источники доступные следователям, специалистам по безопасности, и вероятно доступные более чем половине людей в этой комнате.

Мы не будем обсуждать FINSEN, NCIC, и любые другие государственные базы данных, или что-либо другое по определению конфиденциальное или закрытое. Мы обсудим то, что легко и просто можно получить на каждого в этой комнате.

вторник, 23 октября 2012 г.

ubuntu 12.10 драйверы устройств

В ubuntu 12.10 драйверы устройств спрятаны "DASH выбрать "Источники приложений - дополнительные драйверы"

пятница, 22 июня 2012 г.

около всяческие темы хабрахабре по серверам

http://checkcfg.narod.ru/index.htm

http://www.ocsinventory-ng.org/fr/

http://www.ocsinventory-ng.org/fr/

пятница, 25 мая 2012 г.

vlan

Всем коммутируемым сетям присуще одно ограничение. Поскольку коммутатор не имеет дел с протоколами сетевого уровня, он не может знать, куда направлять их широковещательные пакеты. Хотя трафик с конкретными адресами (соединения “точка-точка”) изолирован парой портов, широковещательные пакеты передаются во всю сеть (на каждый порт).

Лучшие дистрибутивы linux для мониторинга безопасности сети

Insta-snorby

Приложение разработано для пользователей, которые хотят протестировать Snorby (новый фронт-энд Snort IDS) или нужно быстро и не вдаваясь в детали установить сенсор Snort.

В комплекте:

Что есть ossec?

Что есть ossec? OSSEC — HIDS-системой (Система обнаружения вторжений, инсталлируемая на хосты сети). Возможны несколько вариантов установки данной системы:

— локальный – вы устанавливаете ossec на локальном сервере(хосте) и продукт мониторит подозрительную активность на нем.

— сетевой – вы устанавливаете сервер ossec, на которые будут стекаться информация от агентов или по syslog.

суббота, 12 мая 2012 г.

удаление локалей

localepurge — программа очистки не используемых локалей, т.е. переводов, манов, справок и прочее на различных языках. Большинство из них не нужны и хранить на компьютере не имеет смысла, особенно в условиях ограниченного объема.

Пакет есть в репозиториях, поэтому установка выглядит так

sudo aptitude install localepurge

Во время установки программа предложит выбрать необходимые локали.

Будьте осторожны с выбором локалей, иначе неправильный выбор может повлечь удаление всех файлов локалей, даже тех, которые вы используете. После этого восстановить их можно будет только переустановкой всех пакетов, их предоставляющих.

Дополнительно настроить можно выполнив

sudo dpkg-reconfigure localepurge

Все настройки хранятся в файле /etc/locale.nopurge Там же можно увидеть выбранные локали. У меня такие

en

en_US

en_US.ISO-8859-15

en_US.UTF-8

ru

ru_RU

ru_RU.CP1251

ru_RU.KOI8-R

ru_RU.UTF-8

Запустить программу можно выполнив

~$ localepurge

localepurge: Disk space freed in /usr/share/locale: 0 KiB

localepurge: Disk space freed in /usr/share/man: 0 KiB

localepurge: Disk space freed in /usr/share/gnome/help: 0 KiB

localepurge: Disk space freed in /usr/share/omf: 0 KiB

localepurge: Disk space freed in /usr/share/doc/kde/HTML: 0 KiB

Total disk space freed by localepurge: 0 KiB

однако этого можно не делать, т.к. программа автоматически будет выполняться при установке/удалении программ.

Я уже запускал localepurge, поэтому сейчас показывает 0 KiB. Ранее удалилось ~177 Мб.

Автозгрузка Ubuntu. chkconfig

Также для запуска и остановки служб можно использовать команду chkconfig.

Команда chkconfig --list выводит список системных служб и показывает, запущены ли они (on) или остановлены (off), на уровнях выполнения 0-6.

Команда chkconfig --list выводит список системных служб и показывает, запущены ли они (on) или остановлены (off), на уровнях выполнения 0-6.

Загрузка Ubuntu можно вручную

Когда-то давно термин bootstrapping (загрузка) в компьютерной области означал загрузку бумажной ленты, на которой хранилась программа начальной загрузки, или же ввод программы начальной загрузки вручную при помощи расположенных на передней панели переключателей адреса/данных/управления. Современные компьютеры оборудованы устройствами, которые значительно упрощают процесс первоначальной загрузки – однако это не означает, что этот процесс является простым.

Давайте сначала бросим самый общий взгляд на процесс начальной загрузки Linux, чтобы охватить картину полностью. Затем мы более подробно рассмотрим, что происходит на каждом этапе процесса. Ссылки на исходный код, которые будут приводиться постоянно в процессе изложения, помогут при изучении дерева исходных кодов ядра и подскажут, где получить дополнительную информацию.

Удаление следов программ Ubuntu

Как многие знают, в Ubuntu Linux можно делать «обычное» удаление (remove), а можно — полное (purge). При этом purge удаляет «все следы пакета в системе», включая конфигурационные файлы, а remove — только бинарные файлы. Существует способ управлять этим.

Посмотреть список всех пакетов, которые были удалены через remove, но от которых остались «следы» (конфигурационные файлы на уровне системы и т.п.), можно так:

«Следы» для заданного пакета удаляются так:

Соответственно, комбинируя эти команды, получаем строчку для удаления «следов» от всех удаленных пакетов:

Посмотреть список всех пакетов, которые были удалены через remove, но от которых остались «следы» (конфигурационные файлы на уровне системы и т.п.), можно так:

$ dpkg -l | awk '/^rc/ {print $2}'

$ sudo dpkg --purge <имя_пакета>

$ dpkg -l | awk '/^rc/ {print $2}' | xargs sudo dpkg --purge

четверг, 10 мая 2012 г.

Управление частотой

Eправление частотой процессора

наиболее актуально для ноутбуков с целью снижения энергопотребления в

случае работы от батарей. Как можно управлять частотой процессора в

Debian Lenny пойдет речь в этом посте.

сделал

В любой операционной системе есть настройки, изменение которых

приводят к её ускорению. Настройки по умолчанию обычно всегда

консервативны, так как их назначение работать на большинстве

компьютеров.

Если не удаляются сообщения Evolution

Trash won't empty in Evolution [SOLVED]

Problem solved. I finally found the solution in another thread. I first used Evolution File > Backup Settings.

Then I went to my .evolution/mail/local and deleted all files that had an extension of:

.index

.cmeta

but NOT .data

When restarted it takes a few minutes to rebuild. Then I was able to successfully delete everything in my trash folder.

Problem solved. I finally found the solution in another thread. I first used Evolution File > Backup Settings.

Then I went to my .evolution/mail/local and deleted all files that had an extension of:

.index

.cmeta

but NOT .data

When restarted it takes a few minutes to rebuild. Then I was able to successfully delete everything in my trash folder.

среда, 9 мая 2012 г.

Linux-ноутбук, спроектированный для разработчиков

На конференции разработчиков Ubuntu компания Dell заявила о возобновлении работ над проектом Sputnik

— это ноутбук Ubuntu 12.04 с базовым набором инструментов (emacs, vim,

git и т.д.) и поддержкой дополнительных «профилей» для софта. Например,

сейчас идёт работа над сборкой первого профиля: Android, Ruby и

JavaScript.

На конференции разработчиков Ubuntu компания Dell заявила о возобновлении работ над проектом Sputnik

— это ноутбук Ubuntu 12.04 с базовым набором инструментов (emacs, vim,

git и т.д.) и поддержкой дополнительных «профилей» для софта. Например,

сейчас идёт работа над сборкой первого профиля: Android, Ruby и

JavaScript.Sputnik задумывается как оптимальная стандартная конфигурация плюс мета-система для настройки под индивидуальные нужды. Конфигурация Sputnik рассматривается как код и выкладываются на Github для правок и улучшений. В этом главная «изюминка» проекта.

Установка Samba сервер

Код:

aptitude install samba

Теперь настройка, отредактируйте конфиг файл /etc/samba/smb.conf что бы он выглядел примерно такМониторинг сети

Свободнораспространяемая система Cacti была создана специально для решения подобных задач. Она предоставляет пользователю удобный веб-интерфейс к утилите RRDTool,

предназначенной для работы с круговыми базами данных (Round Robin

Database), которые используются для хранения информации об изменении

одной или нескольких величин за определенный промежуток

времени.Интерфейс отображения статистики, собранной с сетевых устройств,

представлен в виде дерева, структура которого задается самим

пользователем. Как правило, графики группируют по определенным

критериям, причем один и тот же график может присутствовать в разных

ветвях дерева (например, трафик через сетевой интерфейс сервера — в той,

которая посвящена общей картине интернет-трафика компании, и в ветви с

параметрами данного устройства). Есть вариант просмотра заранее

составленного набора графиков, и есть режим предпросмотра. Каждый из

графиков можно рассмотреть отдельно, при этом он будет представлен за

последние день, неделю, месяц и год. Возможно самому выбрать временной

промежуток, за который будет сгенерирован график, причем сделать это

можно, как указав календарные параметры, так и просто выделив мышкой

определенный участок на нем.

1. Введение

Установка описана для дистрибутивов Debian и Ubuntu

2. Установка пакетов

Установим требуемые пакеты

Код:

В процессе установки ПО появится диалог пакета libphp-adodb, просто нажмите далее, в следующем диалоге вам предложат ввести пароль от учетной записи пользователя root для доступа к базе данных mysql, если вы не назначали пароль ранее то оставьте поле пустым и продолжайте установку.

Далее вам предложат настроить базу данных для cacti, соглашайтесь, вводите пароль для пользователя базы данных которую будет использовать cacti.

После этого появится диалог где вам будет предложено выбрать тип вашего веб сервера, выбираем Apache2, на этом установка пакетов завершена, можно переходить к установке веб интерфейса cacti.

3. Установка веб интерфейса cacti.

1. Введение

Установка описана для дистрибутивов Debian и Ubuntu

2. Установка пакетов

Установим требуемые пакеты

Код:

sudo apt-get install snmp snmpd mysql-server apache2 php5 libapache2-mod-php5 php5-mysql cactiВ процессе установки ПО появится диалог пакета libphp-adodb, просто нажмите далее, в следующем диалоге вам предложат ввести пароль от учетной записи пользователя root для доступа к базе данных mysql, если вы не назначали пароль ранее то оставьте поле пустым и продолжайте установку.

Далее вам предложат настроить базу данных для cacti, соглашайтесь, вводите пароль для пользователя базы данных которую будет использовать cacti.

После этого появится диалог где вам будет предложено выбрать тип вашего веб сервера, выбираем Apache2, на этом установка пакетов завершена, можно переходить к установке веб интерфейса cacti.

3. Установка веб интерфейса cacti.

Защита от взлома SSH

На протяжение длительного времени я все чаще замечаю в своих лог файлах, как некоторые индивидумы, а может просто ssh роботы пытаются сбрутить мой пароль на SSH сервер. Я обнаружил удивительнейший проект Fail2ban для реализации этой защиты. Как выяснилось позже, этот пакет лежит в репозиториях ветки [universe].

Код:

sudo apt-get install fail2banСуть этого демона заключается в облегчении жизни пользователя, а именно, он в фоновом режиме сканирует логи (/var/log/pwdfail или /var/log/apache/error_log и др.) на наличие записей вида “Failed password for invalid user condor” для таких служб как sshd, apache, vsftpd и др., и после нескольких неудачных попыток производит блокировку по IP адресу.

Количество попыток авторизации, время блокировки и многие другие настройки находятся в файле:

Код:

/etc/fail2ban/jail.confНастраивается все очень просто, работает отлично.

http://sudouser.com/zashhita-ot-vzloma-ssh

Универсальный распаковщик архивов для командной строки

atool — скрипт-обвертка для удобной работы с архивами. Просто не заменимая вещь на сервере. Устанавливается из репозитория.

Основным замечательным свойством (кроме распаковки архивов разных типов) является то, что перед распаковкой проверяется находится ли директория внутри архива или же там находятся файлы. Скрипт предотвратит ужасно раздражающую особенность zip архивов, пришедших с «другой» стороны, распаковываться кучей файлов в текущую директорию. Кроме того, скрипт не перезапишет уже распакованные файлы.

Поддерживается огромное количество архивов, включая deb и rpm пакеты.

Кроме всего прочего имеется много возможностей для конфигурации. Далее несколько примеров.

Преобразование кодировки текстового файла ubuntu

Узнать кодировку файла

в консоли

file -i file.txt

Использовать gedit. Этот способ я бы порекомендовал в случае если нужно перекодировать всего несколько файлов, причём внося в них изменения.

Открываем файл в «родной» кодировке:

gedit --encoding windows-1251 file.txt

где file.txt ваш файл (при необходимости нужно указать путь к нему)

вторник, 8 мая 2012 г.

Групповые политики Active Directory

С увеличением парка компьютеров на предприятии все более остро встаёт вопрос о стоимости его управления и содержания. Ручная настройка компьютеров отнимает немало времени у персонала и заставляет, с увеличением количества компьютеров, увеличивать штат обслуживающего их персонала.

К тому же при большом количестве машин следить за соблюдением принятых на предприятии стандартов настройки становится всё труднее. Групповые политики (Group Policy) являются комплексным инструментом централизованного управления компьютерами с ОС Windows 2000 и выше в домене Active Directory. К компьютерам под управлением ОС Windows NT4/9x групповые политики не применяются: они управляются системными политиками (System Policy), которые в данной статье рассматриваться не будут.

Объекты групповых политик

Комбинации клавиш и Команды Linux

- Это маленькая программка, которая выполняет какое-то действие в системе.

- Где в linux находятся эти программки-команды?

- Как правило, они находятся в следующих директориях: Кое-какие горячие комбинации клавиш и команды, которые

следует знать каждому при работе с Linux.

- Что такое команда (в любой OS)?

- Это маленькая программка, которая выполняет какое-то действие в системе.

- Где в linux находятся эти программки-команды?

- Как правило, они находятся в следующих директориях:

доступные всем пользователям в системе.

/bin

/usr/bin

/usr/local/bin

доступные администратору системы (пользователю root).

/sbin

/usr/sbin

/usr/local/sbin

Также файлы "команд" могут находится в других каталогах, но для того,

чтобы команды оттуда запускались автоматически, надо эти каталоги указать в переменной $PATH.

Блоги по безопасности

- Arbor Networks Blog

- Bleeping Computer

- CERIAS / Spaf

- Contagio Malware Dump

- Cyber Crime & Doing Time

- Cyveillance Blog

- DHS Daily Report

- DSL Reports

- ESET Threat Blog

- F-Secure Blog

- FireEye Malware Intel Lab

- Fortinet Blog

- Fox-IT International

- GFI Labs

- Google Online Security Blog

- Graham Cluley, Sophos

- Kaspersky Blog

- Malware Domain List Forum

- Malware Intelligence

- McAfee Labs

- Microsoft Malware Protection Center

- Red Tape Chronicles

- SANS Internet Storm Center

- Schneier on Security

- SecureWorks

- Securing the Human

- Securosis

- StopBadware

- Symantec Response Blog

- TaoSecurity

- TrendMicro Blog

- Unmask Parasites Blog

- US CERT

- Websense

- Wilders Security Forums

- Wired.com's Threat Level

- Xylitol

Простое объяснение подсетей

При настройке протокола TCP/IP на компьютере с операционной системой Microsoft Windows в параметрах настройки TCP/IP должны быть указаны IP-адрес, маска подсети и, как правило, основной шлюз.

Чтобы настроить протокол TCP/IP правильно, необходимо понимать, каким образом сетевые протоколы TCP/IP адресуются и подразделяются на сети и подсети. Данная статья предназначена для общего ознакомления с понятиями IP-сетей и подсетей.

Успех TCP/IP в качестве сетевого протокола Интернета в значительной мере объясняется его способностью соединять сети разных размеров и системы разных типов. Эти сети произвольно подразделяются на три основных класса (и несколько неосновных) с заранее определенными размерами, каждый из которых может быть разбит на более мелкие подсети системными администраторами. Маска подсети разделяет IP-адрес на две части. Одна часть идентифицирует узел, другая – сеть, к которой он принадлежит. Чтобы лучше понять принцип работы IP-адресов и масок подсети, обратите внимание на IP-адрес (адрес протокола Интернета) и его структуру.

IP-адреса: сети и узлы IP-адрес представляет собой 32-разрядный номер, который уникально идентифицирует узел (компьютер или устройство, например, принтер или маршрутизатор) в сети TCP/IP.

IP-адреса обычно представлены в виде 4-х разрядов, разделенных точками, например 192.168.123.132. Чтобы понять использование масок подсетей для распознавания узлов, сетей и подсетей, обратите внимание на IP-адрес в двоичном обозначении.

Например, в виде разрядов, разделенных точками, IP-адрес 192.168.123.132 – это (в двоичном обозначении) 32-разрядный номер 110000000101000111101110000100. Такой номер сложно интерпретировать, поэтому разбейте его на четыре части по восемь двоичных знаков.

Эти 8-разрядные секции называются «октеты». Тогда данный IP-адрес будет иметь вид: 11000000.10101000.01111011.10000100. Этот номер ненамного понятнее, поэтому в большинстве случаев следует преобразовывать двоичный адрес в формат разделенных точками разрядов (192.168.123.132). Десятичные числа, разделенные точками, и есть октеты, преобразованные из двоичного в десятичное обозначение.

Чтобы глобальная сеть TCP/IP работала эффективно как совокупность сетей, маршрутизаторы, обеспечивающие обмен пакетами данных между сетями, не знают точного расположения узла, для которого предназначен пакет. Маршрутизаторы знают только, к какой сети принадлежит узел, и используют сведения, хранящиеся в таблицах маршрутизации, чтобы доставить пакет в сеть узла назначения. Как только пакет доставлен в необходимую сеть, он доставляется в соответствующий узел.

Для осуществления этого процесса IP-адрес состоит из двух частей. Первая часть IP-адреса обозначает адрес сети, последняя часть – адрес узла. Если рассмотреть IP-адрес 192.168.123.132 и разбить его на эти две части, то получится следующее:

192.168.123. Сеть .132 узел

или

192.168.123.0 – адрес сети. 0.0.0.132 – адрес узла.

понедельник, 7 мая 2012 г.

Настройка программной Wi-Fi точки доступа по стандартам IEEE 802.11g и IEEE 802.11n

В качестве основного компьютера использую дома неттоп zotac zbox HD22-U.

Производительности данного неттопа мне хватает вполне. Электроэнергии

потребляет он мало. Тихий. Само собой возникло желание использовать его

не только как рабочую станцию, но и как Wi-Fi точку доступа. Собственно

вот и вся предыстория.

Прежде чем начинать что либо делать, необходимо выяснить что из себя представляет доступное вам аппаратное обеспечение. Если вы только планируете приобрести - обязательно выясните сертифицировано ли оно для работы в сетях Wi-Fi, и для каких стандартов. К примеру, встроенный в неттоп адаптер AzureWave AW-NE766 в списке сертифицированных Wi-Fi устройств я не нашел. Более того, на сайте AzureWave такого адаптера тоже нет. Перед покупкой адаптера обязательно прочтите всю статью, что бы ориентироваться в параметрах и технологиях стандарта IEEE 802.11n. Дело в том, что устройства стандарта 802.11n могут быть реализованы с разными наборами опций, или же устройства могут соответствовать черновому стандарту 802.11n draft 2.0. Если ваше оборудование не соответствует стандарту IEEE 802.11n, даны рекомендации по настройке точки доступа по предыдущему стандарту IEEE 802.11g.

Прежде чем начинать что либо делать, необходимо выяснить что из себя представляет доступное вам аппаратное обеспечение. Если вы только планируете приобрести - обязательно выясните сертифицировано ли оно для работы в сетях Wi-Fi, и для каких стандартов. К примеру, встроенный в неттоп адаптер AzureWave AW-NE766 в списке сертифицированных Wi-Fi устройств я не нашел. Более того, на сайте AzureWave такого адаптера тоже нет. Перед покупкой адаптера обязательно прочтите всю статью, что бы ориентироваться в параметрах и технологиях стандарта IEEE 802.11n. Дело в том, что устройства стандарта 802.11n могут быть реализованы с разными наборами опций, или же устройства могут соответствовать черновому стандарту 802.11n draft 2.0. Если ваше оборудование не соответствует стандарту IEEE 802.11n, даны рекомендации по настройке точки доступа по предыдущему стандарту IEEE 802.11g.

Команда просмотра железа Ubuntu

dmidecode

Запускать с правами суперпользователя. Она позволяет посмотреть информацию по следующим типам оборудования:

----------------------------------------

0 BIOS

1 System

2 Base Board

3 Chassis

4 Processor

5 Memory Controller

6 Memory Module

7 Cache

8 Port Connector

9 System Slots

10 On Board Devices

11 OEM Strings

12 System Configuration Options

13 BIOS Language

14 Group Associations

15 System Event Log

16 Physical Memory Array

17 Memory Device

18 32-bit Memory Error

19 Memory Array Mapped Address

20 Memory Device Mapped Address

21 Built-in Pointing Device

22 Portable Battery

23 System Reset

24 Hardware Security

25 System Power Controls

26 Voltage Probe

27 Cooling Device

28 Temperature Probe

29 Electrical Current Probe

30 Out-of-band Remote Access

31 Boot Integrity Services

32 System Boot

33 64-bit Memory Error

34 Management Device

35 Management Device Component

36 Management Device Threshold Data

37 Memory Channel

38 IPMI Device

39 Power Supply

воскресенье, 6 мая 2012 г.

Deluge, торрент из консоли

Когда у меня возникла необходимость установить на сервер, который

находится под управлением Ubuntu 9.04 «Jaunty Jackalope», BitTorent

клиент, то я сразу подумал о rtorrent. Но пока я искал инструкцию по его

настройке (точнее по настройке самого rtorrent, screen и web-интерфейса

к rtorrent) я узнал о том что мой любимый Deluge (которым я пользовался раньше на компьютере с DE GNOME) может работать и в консольном режиме и в режиме с Web-интерфейсом. Меня это заинтересовало.В результате я раскопал официальный сайт Deluge и нашёл на нём инструкцию по установке Deluge на сервер. Всё намного проще, нежели в случае с rtorrent.

Простое объяснение контрольной суммы файла в пакете

Контро́льная су́мма — некоторое значение, рассчитанное по набору

данных путём применения определённого алгоритма и используемое для

проверки целостности данных при их передаче или хранении

Короче с первого раза не понял

Объясняю из области знаний, которые ближе к телу.

Сперва объясняю что такое хеширование :)

Вот представь, что приходит к тебе пациентка, а ты говоришь так резко сразу - "А как тебя зовут? А покажь ка сиськи!" . Меришь размер правой и левой, перемножает друг на друга и сразу берешь папку под получившимся номером. Для этого нужно чтоб все папки были бы одинаковой толщины и стояли в ряд - ты просто отмеришь сколько надо и вытащищь сразу нужную, не заглядываю в другие вообще.

Ярлыки:

контрольная сумма,

простое объяснение,

хэширование

суббота, 5 мая 2012 г.

Локализация консоли (русские квадратики)

Как правило, после того, как выполнена установка Ubuntu или Debian

(свежего или не очень ;), необходимо сделать хоть и минимальную, но

настройку. И не так уж и редки случаи, когда первостепенной задачей

становится настройка вывода русского языка в консоли.

Что такое локаль/локализация

Для начала немного теории:-

Локализация (localization, или сокращенно l10n) -

это процесс перевода интерфейса программного обеспечения под конкретные

национальные требования.

-

Локаль (locale) - это файл, содержащий таблицу с

указанием того, какие символы считать буквами, и как их следует

сортировать. Операционная система использует эту таблицу для отображения

букв определенного национального алфавита.

Твиттер в консоли

Twitter клиент для Linux — twyt

Домашняя страница:http://andrewprice.me.uk/projects/twyt/

Назначение: Twitter клиент

twyt — API для Python и консольное приложение для постинга в Twitter. Учитывая, что в Twitter размер сообщений не превышает заветные 140 знаков, пользоваться коносльной утилитой достаточно комфортно. Для установки потребуются пакеты python, python-simplejson и python-twyt. Получаем пакет с сайта проекта, распаковываем архив и устанавливаем командой.

# setup.py install

$ twyt --commands usage: twyt COMMAND [options] [args] Available commands: accountlimit Show the API rate limit for your Twitter account. block Blocks a user specified by ID (numerical ID or screen name) delete Deletes a tweet by ID direct Sends a direct message to another user directdel Delete a direct message which was sent to you directsent Prints the 20 last direct messages sent by you directtl Prints the 20 last direct messages sent to you friendstl Returns 20 most recent statuses in your friends timeline iplimit Show the API rate limit for your IP address. namecache Access and manipulate the username cache. publictl Shows the 20 most recent statuses in Twitter's public timeline replies Lists statuses which are replies to you (statuses with @yourusername in them) show Show a single status message by ID sing Similar to 'tweet', wraps the status in musical notes tweet Updates the authenticating user's Twitter status unblock Unblocks a user specified by ID (numerical ID or screen name) user Get and set Twyt user options, e.g. remembered passwords and Twitter usernames usertl Show your timeline, or USERNAME's timeline For command-specific help, use twyt COMMAND --help

$ twyt user –user=grinder set Enter grinder's Twitter password:

$ twyt user –user=grinder set Enter grinder's Twitter password:

$ twyt tweet "Привет всем" –u grinder

SSH

В сети много документов по настройке SSH

для удалённого управления Linux и BSD-системах, но часто в них

умалчиваются простые вещи. В этом посте я расскажу о простом

использовании клиента SSH и настройке удалённого доступа.

Установка SSH в Linux на примере Debian

Итак, всё, что нам нужно для установки полного комплекта удалённого управления компьютером (SSH-клиент и SSH-сервер) давным-давно лежит в репозитории. Лёгким движением ставим пакет:

Итак, всё, что нам нужно для установки полного комплекта удалённого управления компьютером (SSH-клиент и SSH-сервер) давным-давно лежит в репозитории. Лёгким движением ставим пакет:

# apt-get install sshи ждём несколько мгновений, когда оно настроится. После этого мы получим возможность SSH доступа в систему и управления ей. Так как технология эта кросс-платформенная, то можно управлять по SSH Linux или FreeBSD можно и из Windows. Для этого есть putty, SSH Windows клиент.

Монтирование разделов в Linux

Рано или поздно пользователи Linux сталкиваются с таким понятием как

монтирование разделов и дисков в Linux. Многие, особенно бывшие

пользователи Windows, испытывают трудности с монтированием разделов,

хотя если задуматься, то всё очень просто и логично. Ниже приводятся

описание процесса монтирования в UNIX-like системах и разбор наиболее

типичных случаев. И даже если вы окружены графическим интерфейсом,

знание консольных команд может очень пригодиться. Кроме того, узнав пару-тройку полезных команд UNIX, вы приобщитесь к этой чёрной магии и, может быть, начнёте её использовать.

Методы защиты от DDoS нападений

Попасть под воздействие DDoS атаки – кошмарный сценарий для любого системного администратора, специалиста по безопасности или поставщика доступа. Обычно атака начинается мгновенно и без предупреждения и не прекращается со временем – система не отвечает, канал заблокирован, маршрутизаторы перегружены. Эффективный и быстрый ответ на нападение затруднителен и часто зависит от третих лиц, типа ISP провайдеров. В этой статье исследуется методы, которые должны использовать системные администраторы, если они когда-либо оказались в этой, довольно нежелательной, ситуации.

Обнаружение DDoS нападения

Проблемы безопасности UNIX-подобных операционных систем (ч1)

1. Предназначение файла /etc/hosts – определение соответствия «доменное имя IP-адрес». Для получения доступа к компьютеру иногда бывает нужным добавить имя подключающегося хоста в файл /etc/hosts.allow.

compromised# echo ‘ALL: bad_guy.example.com’ >> /etc/hosts.allow

#или

compromised# echo ’sshd: 208.164.186.1 gate.openarch.com’ >> /etc/hosts.allow

Эквивалентный способ – изменение файла /etc/hosts.deny. При безопасной конфигурации файл /etc/hosts.deny будет содержать строку “ALL: ALL” – это означает, что все компьютеры, не указанные в файле hosts.allow, не смогут установить соединение с данным хостом. Удалив эту строку,

compromised# cat /dev/null > /etc/hosts.deny

Будет то же результат, только доступ будет открыт для всех желающих.

После правки лучше сделать chattr +i и проверку на синтаксис (программа tcpdchk).

Файрвол-невидимка

Andrey Matveev

Хакер, номер #079

(andrushock@real.xakep.ru)

Хакерский брандмауэр на страже интересов админа

Так это, значит, Невидимка? — спросил чернобородый, заложив одну руку за спину. — Я думаю, пора уж и посмотреть на него. (Herbert Wells. The Invisible Man.)

пятница, 4 мая 2012 г.

Twitter клиент для Linux — twyt

Домашняя страница:

http://andrewprice.me.uk/projects/twyt/

Назначение: Twitter клиент

twyt — API для Python и консольное приложение для постинга в Twitter. Учитывая, что в Twitter размер сообщений не превышает заветные 140 знаков, пользоваться коносльной утилитой достаточно комфортно. Для установки потребуются пакеты python, python-simplejson и python-twyt. Получаем пакет с сайта проекта, распаковываем архив и устанавливаем командой.

# setup.py install

$ twyt --commands usage: twyt COMMAND [options] [args] Available commands: accountlimit Show the API rate limit for your Twitter account. block Blocks a user specified by ID (numerical ID or screen name) delete Deletes a tweet by ID direct Sends a direct message to another user directdel Delete a direct message which was sent to you directsent Prints the 20 last direct messages sent by you directtl Prints the 20 last direct messages sent to you friendstl Returns 20 most recent statuses in your friends timeline iplimit Show the API rate limit for your IP address. namecache Access and manipulate the username cache. publictl Shows the 20 most recent statuses in Twitter's public timeline replies Lists statuses which are replies to you (statuses with @yourusername in them) show Show a single status message by ID sing Similar to 'tweet', wraps the status in musical notes tweet Updates the authenticating user's Twitter status unblock Unblocks a user specified by ID (numerical ID or screen name) user Get and set Twyt user options, e.g. remembered passwords and Twitter usernames usertl Show your timeline, or USERNAME's timeline For command-specific help, use twyt COMMAND --help

$ twyt user –user=grinder set Enter grinder's Twitter password:

$ twyt user –user=grinder set Enter grinder's Twitter password:

$ twyt tweet "Привет всем" –u grinder

rdesktop — Open Source клиент для Windows Terminal Services

Домашняя страница:

http://www.rdesktop.org/

Назначение: подключение по RDP

rdesktop — Open Source клиент для Windows Terminal Services, работающий по протоколу RDP (Remote Desktop Protocol) и совместимый с ОС Windows 2000 Server, Windows Server 2003, Windows Server 2008, Windows XP, Windows Vista и Windows NT Server 4.0. Утилита является консольной, большиснтво графических клиентов не поддерживают всех ее возможностей. Простейшая команда

выглядит так:

$ rdesktop -g 1024x768 -u admin -p pass [IP-адрес удаленной машины]

Общий обзор утилит для мониторинга Linux.

В большинстве дистрибутивов Linux есть масса средств мониторинга. Эти средства измеряют характеристики, которые можно использовать для получения информации об активности системы и сети. Вы можете воспользоваться этим инструментарием для поиска причин возникновения проблемы с производительностью.

Эти средства можно разделить на две группы:

наблюдение за системой(активные процессы, потребление памяти и т.д.)

наблюдение за использованием сети (активные соединения, направления трафика, интенсивность трафика и т.д.)

Утилиты для мониторинга системыtop

Начнём пожалуй с самой известной и распространённой. top — cистемный монитор процессов. Динамически выдает в режиме реального времени информации о работающей системе, т.е. о фактической активности процессов, имеет минимальный набор операций с процессом(renice, kill) По умолчанию она выдает задачи, наиболее загружающие процессор сервера, и обновляет список каждые пять секунд.

htop

Был задуман заменить стандартную программу top. Работает в динамическом режиме. Имеет обширнейшие инструменты для анализа процессов, просмотр списка открытых файлов, strace, поиск по имени процесса, режим «слежения» за процессом, быстрые операции с процессом и т.д.

Официальный сайт: htop.sf.net

atop

Более продвинутый интерактивный полноэкранный монитор производительности. Является аналогом top. Имеет два режима работы — динамический и в режим сбора статистики. В режиме сбора статистики atop запускается как демон и раз в N времени (обычно 10 мин) скидывает состояние в двоичный журнал. Потом по этому журналу atop'ом же (ключ -r и имя лог-файла) можно бегать вперёд-назад кнопками T и t, наблюдая показания atop'а с усреднением за 10 минут в любой интересный момент времени.

Официальный сайт: www.atoptool.nl

iotop

Показывает активность записи на диск и чтения с диска, использование swap-раздела, и полную статистику обращения к диску всех процессов. Список процессов сортируется от более активных процессов к менее активным и обновляется раз в секунду. Благодаря показу kernel threads способен указать на kcopy/swapper/kflush как источник хруста винта, показывает общую загруженность IO системы в Мб/с.

Официальный сайт: www.guichaz.free.frl

slabtop

Специализируется на структурах данных SLAB ядра, состоянии внутренних буферов, черпает информацию из /proc/slabinfo

Утилиты для мониторинга сети

iptraf

Довольна таки мощный инструмент для мониторинга сети.

Утилита позволяет в режиме реального времени получать статистику с сетевых интерфейсов. Наблюдение за трафиком по всем tcp соединениям.

Статистика по загрузке сетевых интерфейсов, протоколов, сбор статистики по портам, по размерам пакетов. Возможность настраиваемые фильтры.

Официальный сайт: iptraf.seul.org

iptstate

Монитор contrack из iptables, показывает активные трансляции с возможностью их прибить.

nethogs

Показывает загрузку сетевых соединений, сколько полосы занимает и сколько данных прокачивает каждый запущенный процесс.

dnstop

Специализированный анализатор DNS-трафика на интерфейсе.

Позволяет мониторить IP-адресов источника IP-адресов назначения, типов запросов, доменов верхнего уровня, доменов второго уровня.

iftop

Показывает загруженность интерфейса (поддерживается только один интерфейс в одной копии), направления трафика и интенсивность трафика.

tcpdump

Простенький стандартный анализатор трафика.

http://www.inattack.ru/article/obschij-obzor-utilit-dlya-monitoringa-li/640.html

Эти средства можно разделить на две группы:

наблюдение за системой(активные процессы, потребление памяти и т.д.)

наблюдение за использованием сети (активные соединения, направления трафика, интенсивность трафика и т.д.)

Утилиты для мониторинга системыtop

Начнём пожалуй с самой известной и распространённой. top — cистемный монитор процессов. Динамически выдает в режиме реального времени информации о работающей системе, т.е. о фактической активности процессов, имеет минимальный набор операций с процессом(renice, kill) По умолчанию она выдает задачи, наиболее загружающие процессор сервера, и обновляет список каждые пять секунд.

htop

Был задуман заменить стандартную программу top. Работает в динамическом режиме. Имеет обширнейшие инструменты для анализа процессов, просмотр списка открытых файлов, strace, поиск по имени процесса, режим «слежения» за процессом, быстрые операции с процессом и т.д.

Официальный сайт: htop.sf.net

atop

Более продвинутый интерактивный полноэкранный монитор производительности. Является аналогом top. Имеет два режима работы — динамический и в режим сбора статистики. В режиме сбора статистики atop запускается как демон и раз в N времени (обычно 10 мин) скидывает состояние в двоичный журнал. Потом по этому журналу atop'ом же (ключ -r и имя лог-файла) можно бегать вперёд-назад кнопками T и t, наблюдая показания atop'а с усреднением за 10 минут в любой интересный момент времени.

Официальный сайт: www.atoptool.nl

iotop

Показывает активность записи на диск и чтения с диска, использование swap-раздела, и полную статистику обращения к диску всех процессов. Список процессов сортируется от более активных процессов к менее активным и обновляется раз в секунду. Благодаря показу kernel threads способен указать на kcopy/swapper/kflush как источник хруста винта, показывает общую загруженность IO системы в Мб/с.

Официальный сайт: www.guichaz.free.frl

slabtop

Специализируется на структурах данных SLAB ядра, состоянии внутренних буферов, черпает информацию из /proc/slabinfo

Утилиты для мониторинга сети

iptraf

Довольна таки мощный инструмент для мониторинга сети.

Утилита позволяет в режиме реального времени получать статистику с сетевых интерфейсов. Наблюдение за трафиком по всем tcp соединениям.

Статистика по загрузке сетевых интерфейсов, протоколов, сбор статистики по портам, по размерам пакетов. Возможность настраиваемые фильтры.

Официальный сайт: iptraf.seul.org

iptstate

Монитор contrack из iptables, показывает активные трансляции с возможностью их прибить.

nethogs

Показывает загрузку сетевых соединений, сколько полосы занимает и сколько данных прокачивает каждый запущенный процесс.

dnstop

Специализированный анализатор DNS-трафика на интерфейсе.

Позволяет мониторить IP-адресов источника IP-адресов назначения, типов запросов, доменов верхнего уровня, доменов второго уровня.

iftop

Показывает загруженность интерфейса (поддерживается только один интерфейс в одной копии), направления трафика и интенсивность трафика.

tcpdump

Простенький стандартный анализатор трафика.

http://www.inattack.ru/article/obschij-obzor-utilit-dlya-monitoringa-li/640.html

список популярных программ, работающих в операционных системах основанных на UNIX

Некоторые из этих программ являются стандартными для UNIX-подобных систем.

Содержание

1 Системный софт

1.1 Общего назначения

1.2 Управление системой

1.2.1 Информация о ядре

1.2.2 Процессы и задачи

1.2.3 Управление пользователями

1.2.4 Настройка терминалов

1.2.5 Управление файловыми системами и дисками

1.2.6 Управление ленточными накопителями

1.3 Файлы и текст

1.3.1 Утилиты работы с файлами

1.3.2 Архиваторы и компрессоры

1.3.3 Перекодирование

1.3.4 Текстовые процессоры

1.3.5 Текстовые редакторы

1.4 Коммуникации, сетевой и удалённый доступ

1.4.1 Клиенты электронной почты

1.4.2 Сетевые службы

1.4.3 Сетевые утилиты

1.4.4 Мониторинг и безопасность сети

1.5 Средства программирования

1.5.1 Скриптовые интерпретаторы

1.5.1.1 Командный интерфейс (shell)

1.5.1.2 Интерпретаторы (non shell)

1.5.2 Компиляторы и утилиты

1.5.3 Скриптовые утилиты

1.6 Пользовательский интерфейс

1.6.1 Графический интерфейс

1.6.2 Shells

1.7 Компьютерная безопасность

1.7.1 Антивирусный софт

1.7.2 Криптография

1.8 Управление пакетами

1.9 Программы для Mac OS X/Darwin

2 Прикладной софт

2.1 Офис

2.2 Обработка текста на естественном языке

2.2.1 Автоматизированный перевод

2.2.2 Машинный перевод

2.2.3 Проверка орфографии

2.2.4 Синтез речи

2.3 Мультимедиа

2.4 Веб-браузеры

2.5 Менеджеры закачки

2.6 Издательские

2.7 Системы управления базами данных

2.8 Математический и научный софт

2.9 Утилиты рабочего стола

3 См. также

4 Ссылки

Подписаться на:

Сообщения (Atom)